hacking-ético-cómo-crear-fichero-php-malicioso-para-obtener-reverse-shell

Vulnerabilidad Código PHP en Páginas Web Vulnerables | Ciberseguridad y Hacking ÉticoПодробнее

🔴 HACKING ÉTICO - Cómo Obtener REVERSE SHELL con un Fichero PHP ✅Подробнее

💻 CURSO DE HACKING ÉTICO - Qué es una REVERSE SHELL y cómo Ganar ACCESO REMOTO con NETCAT #15Подробнее

👉 Tutorial HACKING ÉTICO de Vulnerabilidad ARBITRARY FILE UPLOAD + Reverse Shell ☁️Подробнее

🔁 REVERSE SHELL INDETECTABLE | Windows Defender | Hacking ÉticoПодробнее

🔵 HACKING ÉTICO | Qué es NETCAT y cómo Utilizarlo en Kali Linux para Obtener una REVERSE SHELL 💻Подробнее

TryHackMe ! RootMe - PHP Reverse Shell// walk-throughПодробнее

🥷 Tutorial REVERSE SHELL en Web de WORDPRES | Hacking Ético y Ciberseguridad #SHORTSПодробнее

Practica PHP Reverse Shell con Kali LinuxПодробнее

How to get stable reverse shell through PHP Pentest-Monkey with malicious file upload vulnerabilityПодробнее

🔴 Cómo Hacen los HACKERS para ESCONDER un VIRUS dentro de una IMAGEN 📸Подробнее

🔴 HACKING ÉTICO CON PYTHON - Obtener REVERSE SHELL con NETCAT Utilizando PYTHON 🐍Подробнее

💻 CURSO DE HACKING ÉTICO - Cómo Establecer una Sesión METERPRETER con MSFVENOM #11Подробнее

Infectando foto en menos 2 de minutos | Kali Linux | Ciberseguridad | granaje | Matías VergaraПодробнее

💻 CURSO DE HACKING ÉTICO - Cómo Instalar y USAR NETCAT en WINDOWS para REVERSE SHELL #16Подробнее

Creación de un PDF Malicioso en Kali Linux - Reverse TCP Shell - QRCode GenerationПодробнее

👉 VILLAIN | Generar una BACKDOOR INDETECTABLE para el ANTIVIRUS | Así de FÁCIL TE HACKEAN 🔴Подробнее

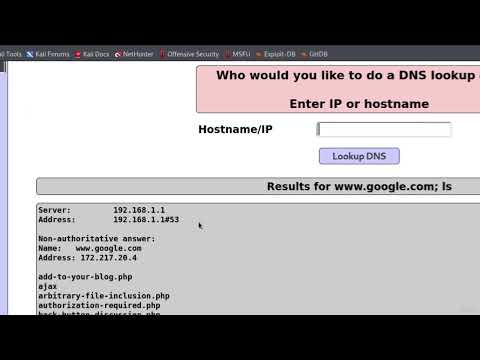

004 Running PHP Reverse Shell With Command Execution VulnerabilityПодробнее

Cómo Obtener una Reverse Shell con METASPLOIT y MSFVENOM - Tutorial de CiberseguridadПодробнее